Il devient de plus en plus important de savoir comment nous utilisons la technologie, comment elle fonctionne et quand nous devons ou ne pas tenir compte des messages d'avertissement d'Apple. Parfois, Les cybercriminels envoient des messages en masse aux utilisateurs pour obtenir des données privées (mots de passe, comptes bancaires, cartes de crédit) via «l'ingénierie sociale» (c'est ce que l'on appelle "Pishing").

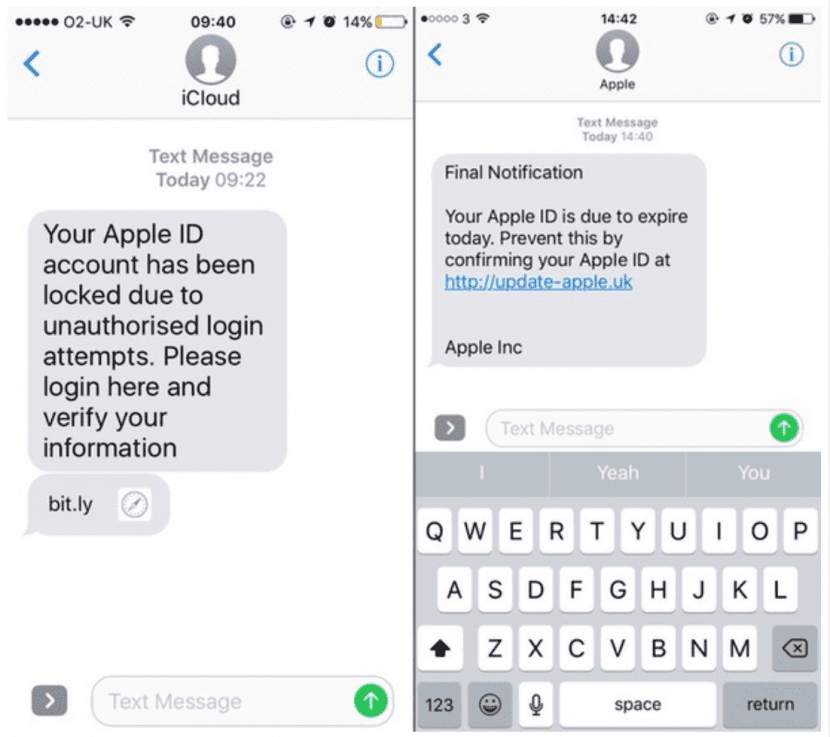

Les utilisateurs Apple ne sont pas exempts de ces types d'attaques, de plus en plus fréquentes. Aujourd'hui on reçoit l'alarme d'un nouveau "Smishing", (pishing via SMS). Dans ce cas, l'objectif est de supplanter les identifiants Apple de nombreux utilisateurs pour avoir accès à nos informations et pouvoir effectuer des achats sans notre consentement.

Avoir Soyez prudent si vous recevez un SMS ces jours-ci prétendant être iCloud, indiquant que votre identifiant Apple expire et avec un lien où nous pouvons supposément le mettre à jour. Pour ce faire, bien sûr, il nous demanderait l'ancien identifiant Apple, et c'est là qu'il vole les informations pertinentes.

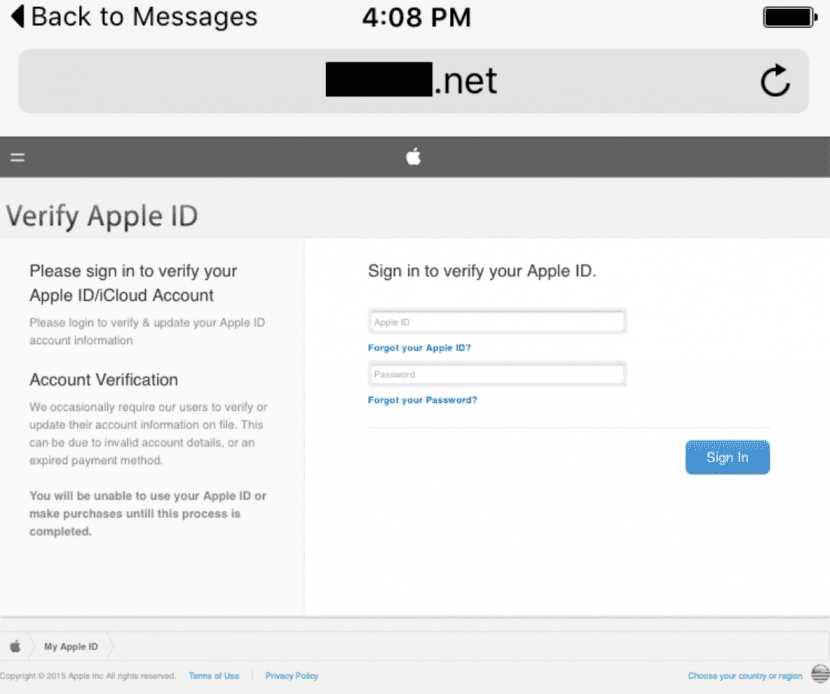

Ces types d'attaques sont très fréquents et ne sont pas nouveaux, mais il est important de savoir comment ils fonctionnent et comment les prévenir. De plus, nous devons garder à l'esprit que ont tendance à avoir un grand impact et un grand nombre de succès parmi les victimes qui ne connaissent pas ce genre de techniques. Ce sont essentiellement des SMS de le spam qui sont envoyés aux utilisateurs d'appareils mobiles avec un lien qui nous renvoie à une fausse page de connexion Apple ID.

Exemple d'une "fausse" page où nous devons entrer notre nom d'utilisateur et mot de passe pour l'identifiant Apple.

La popularité d'Apple parmi des millions d'utilisateurs la rend également plus vulnérable à ces types d'attaques, car elle attire les cybercriminels qui Ils concentrent leurs efforts sur tromper un grand nombre d'utilisateurs en même temps, ce qui fait un Pishing de ce type serait très rentable.

Si vous souhaitez plus d'informations sur ce type de tromperie et en savoir plus sur les différentes façons que les cybercriminels utilisent pour nous manipuler et obtenir des informations de notre part, peut-être êtes-vous intéressé à lire le blog Sécurité Apple. La connaissance est le pouvoir, alors sachant que ces techniques existent, peut-être qu'elles cesseront peu à peu d'être aussi efficaces.