עד הגעתו של חלונות 8, כל המשתמשים נאלצו לנקוט בהורדת יישומים ישירות מאתר המפתח או באמצעות פורטלים להורדת יישומים, שהיו אחראים גם על התקנת מספר רב של יישומים לא רצויים. אך עם הגעתם של Windows 8 וחנות היישומים שלך, אנו יכולים להיות רגועים לחלוטין בכל פעם שאנחנו מורידים יישום מחנות זו, מכיוון שאנו יודעים שהוא אינו מכיל קבצים זדוניים. אותו דבר קורה עם ההורדות שאנו מבצעים מחנות היישומים של Mac. בכל מקרה, אפל מאפשרת למשתמשים להתקין יישומים שמגיעים ממקורות אחרים, ידועים או לא ידועים להם כאשר הם לא ידועים זה כאשר אנו מוצאים את הבעיה.

אם כי יש לנו גם דוגמאות ברורות למקורות ידועים כמו המקרה Transmission, שבו האקרים שוב התגנבו לתוכנה זדונית שגנבה את הנתונים ממחזיק המפתחות שלנו ב- iCloud. אבל אלה מקרים חריגים, אם כי עדיף להפסיק להשתמש בתוכנה זו ובעדכוניה לאור האהבה שיש להאקרים אליה. לגבי מקורות שאינם מהימנים, רובם מציעים לנו קבצי .pkg כדי שנוכל להתקין את היישום המדובר. במקרה זה, לא כואב להעיף מבט בתוכן החבילה כדי לראות אם נמצא משהו חשוד בפנים.

לשם כך אנו יכולים להשתמש ב- אפליקציית חבילת Suspicius בחינםזמין ישירות דרך אתר האינטרנט של היזם. בהתחלה עלינו לסמוך על יישום זה בעת הורדתו שכן עד שלא נתקין אותו לא נוכל לבדוק אם יש משהו חשוד בפנים, אך למען היזם הוא לא אמור.

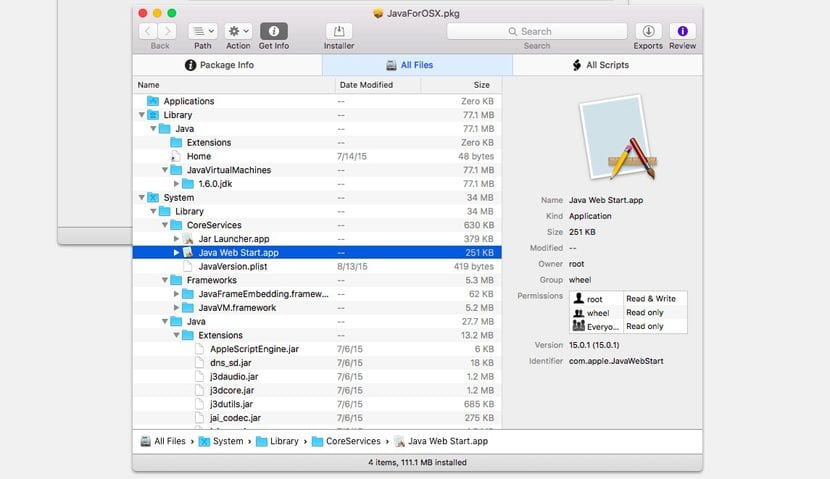

לאחר שהתקנו את היישום, נוכל להתחיל לבדוק איזה סוג קבצים מכילה כל חבילת מתקין שאנו מורידים מהאינטרנט. כדי לגשת לתצוגה המהירה נלחץ על מקשי סרגל הרווח Command +. שלושה חלקים יוצגו להלן: פרטי חבילה, זה מראה לנו תיאור של כל הקבצים שיותקנו, יחד עם גודלם, מזהה המפתח; כל הקבצים, כשמו כן הוא, הוא מראה לנו את כל הקבצים של חבילת ההתקנה y פוסט אינסטאלl. האחרון מראה לנו את הפקודות אשר יבוצעו במהלך ההתקנה.

מבחינה לוגית מידע מסוג זה אינו מצוי בידי כל המשתמשים, ולכן מיועד למשתמשים מתקדמים ועם ידע נרחב במערכת.