W niektórych krajach świata ma miejsce nowa fala ataków na użytkowników komputerów Mac. Trzeba powiedzieć, że nie jest to „siłowa kradzież” haseł czy dostęp hakerów do serwerów Apple, dlatego mamy do czynienia z serią bezpośrednich ataków na użytkownicy powtarzają hasła do różnych usług lub nawet w niektórych przypadkach przez ataki Phishing lub kradzież tożsamości.

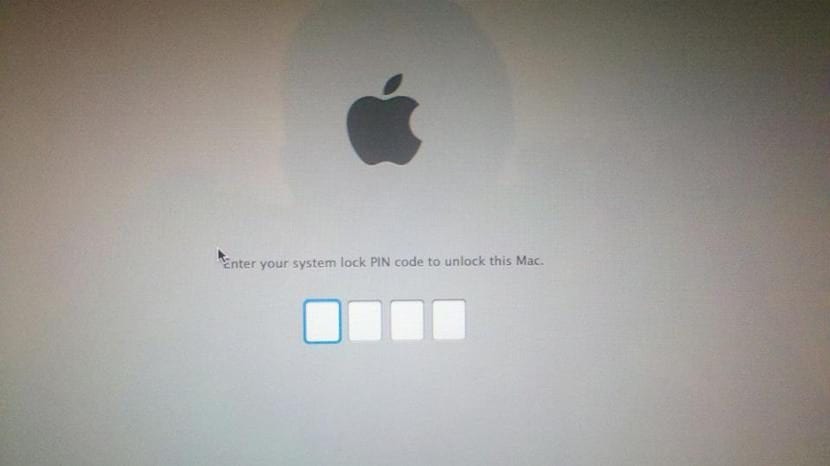

W tym przypadku wydaje się, że kilku użytkowników zostało zaatakowanych przez tych hakerów, którzy uzyskali klucze do swojego hasła iCloud i wraz z nim zablokowali komputer Mac. są proszeni o nagrodę finansową, aby zwolnić blokadę zespołu.

To jeden z przypadków jeden z tych ataków opublikowane w serwisie społecznościowym Twitter:

Wszyscy mój MacBook został zablokowany i zhakowany. Niech ktoś mi pomoże @jabłko @AppleSupport pic.twitter.com/BE110TMgSv

- Jovan (@bunandsomesauce) 16 Wrzesień 2017

Należy pamiętać, że nie jest konieczne posiadanie hasła składającego się z 1000 cyfr i liter, aby było bezpieczniejsze, ważne jest to, że to hasło, które mamy w iCloud, nie jest powtarzane w innych usługach i przede wszystkim nikomu go nie udostępniaj.

Należy wyjaśnić, że ataki typu phishing lub kradzież tożsamości są coraz częstsze, dlatego chcemy odnotować po raz kolejny, że Apple nigdy, przenigdy nie poprosi nas przez e-mail lub w inny sposób o dostęp do naszego Apple ID sprawdzić lub rozwiązać problem. Dlatego wszystkie te e-maile lub wiadomości, które proszą nas o dostęp przez bezpośredni link, zwykle chcą ukraść nasze hasło i zdalnie zablokować nasz sprzęt, aby poprosić o pieniądze w zamian za odblokowanie.

Używanie zdrowego rozsądku jest ważne, jeśli chodzi o hasła do Apple, banków i nie tylko. W takim przypadku użytkownicy, którzy widzieli, że ich komputery Mac zostały zablokowane, będą musieli to zrobić skontaktuj się z Apple aby uzyskać pomoc przy próbie usunięcia blokady iCloud.