Відомо, що iMac Pro, про який ми будемо знати більше подробиць вже завтра, у день запуску, матиме чіп Apple, призначений для підвищення безпеки певних процесів Mac. Ми знаємо назву цього нового чіпа , який охрестили як Apple Т2, служить безпечним простором для зашифрованих ключів, вторгнення в процеси завантаження та управління камерою, аудіо та самим жорстким диском. Ми знаємо подробиці з рук Калеб Зассер, співзасновник розробника Panic. Apple дебютувала цю систему в MacBook Pro з чіпом Apple T1.

Що Apple має намір з цим чіпом ізолювати певну „конфіденційну” інформацію в окремій кімнаті від решти системи. Таким чином, доступ до нього є більш складним, ніж решта системи. Хоча найвідомішим для пересічного користувача є захист конфіденційної інформації, наприклад паролів, цей чіп також шифрує апаратне забезпечення, як ми дізналися від Сассера. Він сам писав про це в твіттері:

Цей новий чіп означає, що ключі шифрування зберігання передаються від захищеного анклаву до вбудованого механізму шифрування апаратного забезпечення: ключ ніколи не залишає чіп ... і дозволяє перевірити операційну систему, ядро, завантажувач, апаратне забезпечення апаратного забезпечення тощо. (Це можна відключити)

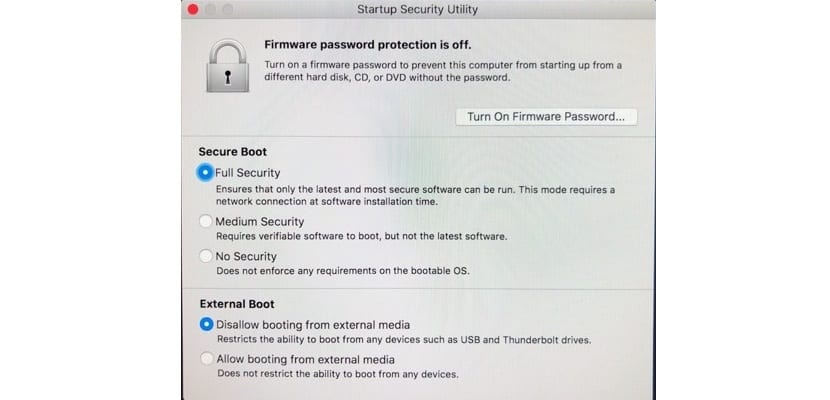

Користувачі IMac Pro можуть налаштовувати дії мікросхеми Apple T на свій смак2, у преференціях. У цьому випадку користувачі можуть встановити пароль мікропрограми, щоб запобігти запуску Mac із зовнішнього диска.

MacO мають нові можливості безпечного завантаження. У нас є три шкали: Повна безпека, середня безпека або вимкнення безпеки. Якщо ми активуємо повну безпеку, система запускає лише найновіше та найбезпечніше програмне забезпечення.

Ми не можемо чекати, щоб побачити кожну приховану функцію нового iMac Pro протягом наступних кількох годин.