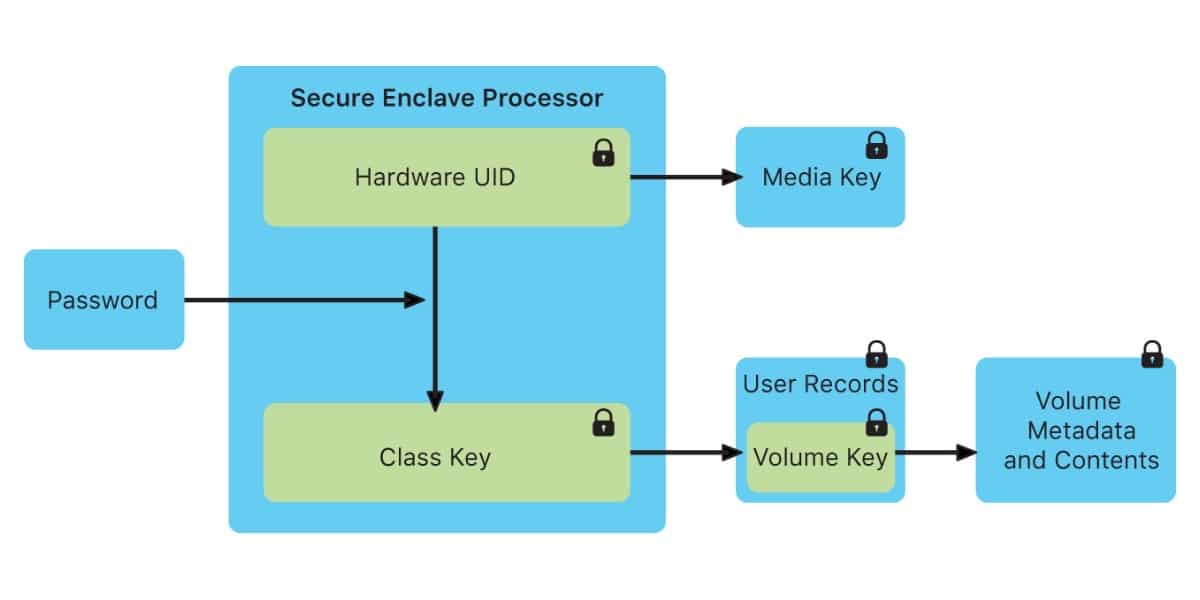

„Mac“ kompiuteriuose (taip pat ir „iPhone“) su „Touch ID“ arba „Face ID“ biometrinei informacijai tvarkyti naudojamas atskiras procesorius. Jis vadinamas „Secure Enclave“Iš esmės tai yra visas kompiuteris, turintis daugybę saugumo funkcijų. Štai kodėl rastas išnaudojimas yra toks svarbus.

Kas yra saugus enklavas?

Saugus enklavas batus atskirai nuo likusio prietaiso. Jis valdo savo mikrobranduolį, kurio tiesiogiai neprieina jūsų operacinė sistema ar jokia jūsų įrenginyje veikianti programa.

Ji taip pat yra atsakinga už saugokite savo valdomus raktus Jautrūs duomenys, pvz., Slaptažodžiai, „Apple Pay“ naudojama kredito kortelė ir net jūsų biometrinis ID, kad įgalintumėte „Touch ID“ ir „Face ID“. Dėl to įsilaužėliams sunkiau pasiekti jūsų asmeninius duomenis be jūsų slaptažodžio.

„Expolit“ neturi sprendimo

„Team Pangu“ rado „nepataisomą“ pažeidžiamumą „iPhone“ saugaus enklavo procesoriaus (SEP) luste. https://t.co/9oJYu3k8M4

- Jin Wook Kim (@wugeej) Liepa 29, 2020

Dabar „Pangu“ komandos nariai rado „Apple Secure Enclave“ lusto išnaudojimą, kuris gali privesti prie privačių saugos raktų šifravimo sulaužymo. Blogai yra pažeidžiamumas buvo rastas aparatinėje įrangoje o ne programinėje įrangoje. Taigi tikriausiai nieko negali padaryti „Apple“, kad pataisytų įrenginius, kurie jau buvo išsiųsti.

Tai yra prietaisai kurie šiuo metu turi „Secure Enclave“ lustą:

- iPhone 5s ir vėlesnės versijos

- iPad (5-oji karta) ir vėliau. „Air“, „mini 2“ ir „Pro“.

- Kompiuteriai „Mac“ su T1 arba T2 lustu

- „Apple TV HD“ (4-oji karta) ir vėliau

- Apple Watch 1 serija ir vėliau

- HomePod

Ne viskas yra blogai. Turėkite omenyje, kad tokie išnaudojimai paprastai reikalauja jūsų įsilaužėlis turi fizinę prieigą prie įrenginio kad gautumėte bet kokius duomenis, todėl mažai tikėtina, kad kas nors galės pasiekti jūsų įrenginį nuotoliniu būdu.

Pažiūrėkime, ar nukopijavę istoriją jūs ją gerai nukopijuojate, kad ne tik neįdedate šaltinio, bet ir papildote, net neskaitėte iki galo.