Mac-er (også iPhones) med Touch ID eller Face ID bruker en egen prosessor for å håndtere din biometriske informasjon. Det kalles Secure EnclaveDet er i utgangspunktet en hel datamaskin for seg selv, og den tilbyr en rekke sikkerhetsfunksjoner. Dette er grunnen til at utnyttelsen som er funnet er så viktig.

Hva er Secure Enclave?

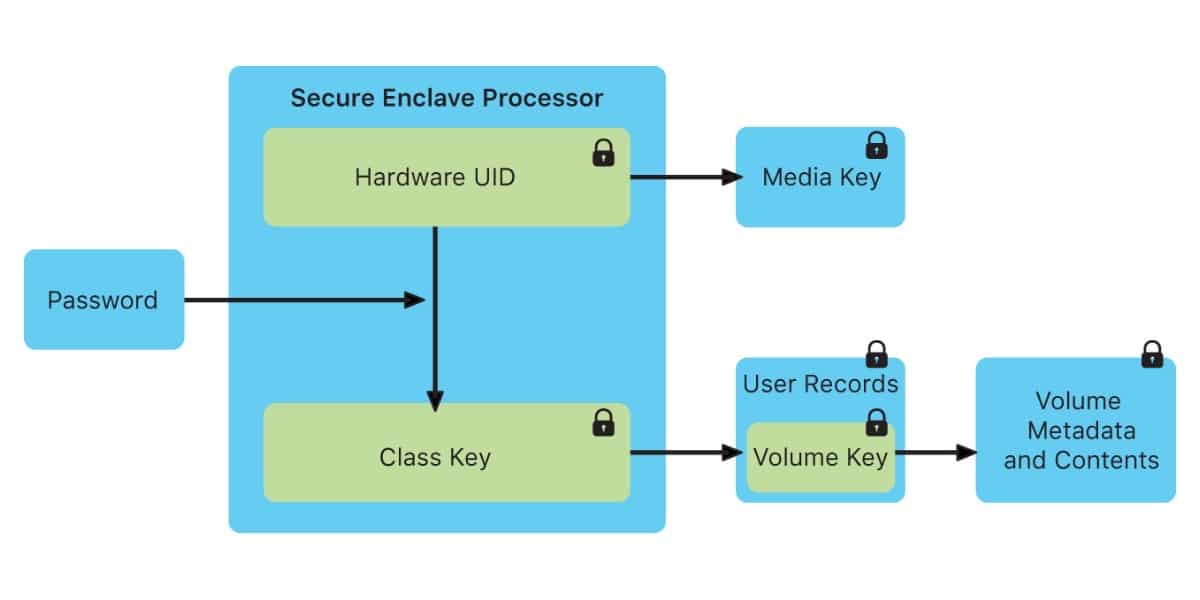

The Secure Enclave støvler separat fra resten av enheten. Den kjører sin egen microkernel, som ikke er direkte tilgjengelig for operativsystemet ditt eller noe program som kjører på enheten.

Det er også ansvarlig for lagre nøklene den administrerer Sensitive data som passord, kredittkortet ditt som brukes av Apple Pay, og til og med din biometriske identifikasjon for å aktivere Touch ID og Face ID. Dette gjør det vanskeligere for hackere å få tilgang til dine personlige data uten passordet ditt.

Expolit har ingen løsning

Team Pangu har funnet en "upatchbar" sårbarhet på Secure Enclave Processor (SEP) -brikken i iPhones. https://t.co/9oJYu3k8M4

- Jin Wook Kim (@wugeej) Juli 29, 2020

Nå Pangu-teammedlemmer har funnet en utnyttelse i Apples Secure Enclave-brikke som kan føre til at kryptering av private sikkerhetsnøkler brytes. Det dårlige er sårbarheten ble funnet i maskinvaren og ikke i programvaren. Så det er sannsynligvis ingenting Apple kan gjøre for å fikse det på enheter som allerede er sendt.

Disse er dispositivos som for øyeblikket har Secure Enclave-brikken:

- iPhone 5s og senere versjoner

- iPad (5. generasjon) og senere. Air, mini 2 og Pro.

- datamaskiner Mac med T1- eller T2-brikke

- Apple TV HD (4. generasjon) og senere

- Apple Watch Serie 1 og nyere

- HomePod

Ikke alt er dårlig. Husk at utnyttinger som dette vanligvis krever at du gjør det hackeren har fysisk tilgang til enheten for å få tak i data, så det er lite sannsynlig at noen vil ha tilgang til enheten din eksternt.

La oss se om når du kopierer en historie, kopierer du den godt, at du ikke bare legger kilden, men at du ikke bare har lest den til fulle, til og med den.