Macs (iPhones também) com Touch ID ou Face ID usam um processador separado para lidar com suas informações biométricas. É chamado de Enclave SeguroÉ basicamente um computador inteiro e oferece uma variedade de recursos de segurança. É por isso que o exploit encontrado é tão importante.

O que é o Enclave Seguro?

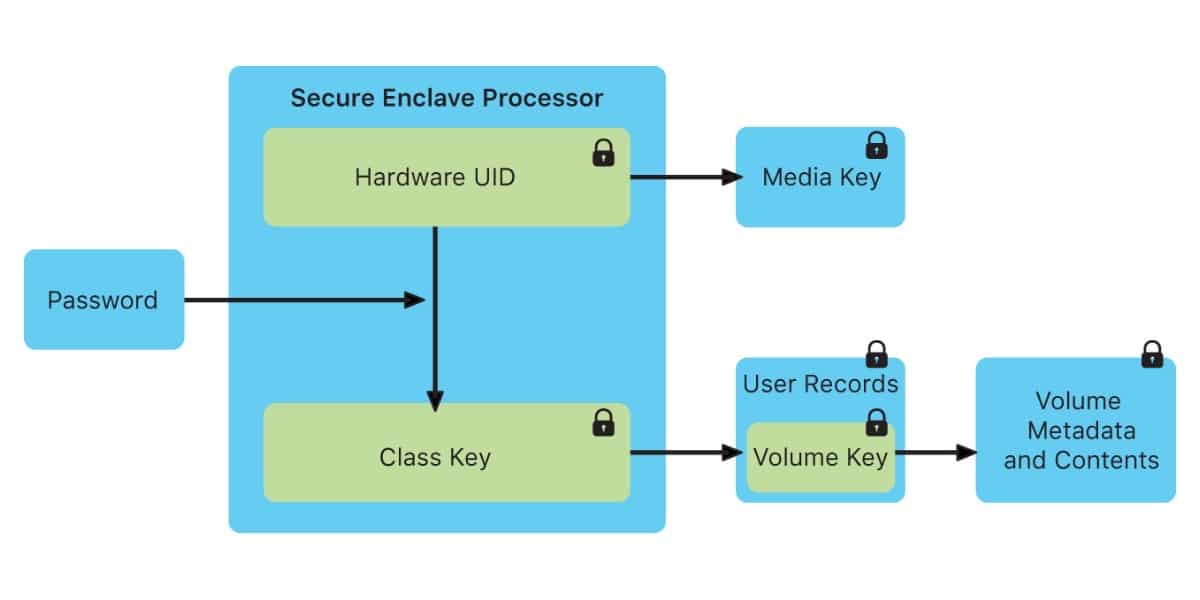

O Enclave Seguro inicializa separadamente do resto do dispositivo. Ele executa seu próprio microkernel, que não pode ser acessado diretamente por seu sistema operacional ou por qualquer programa em execução em seu dispositivo.

É também responsável por guarde as chaves que gerencia Dados confidenciais como senhas, seu cartão de crédito usado pelo Apple Pay e até mesmo sua identificação biométrica para habilitar Touch ID e Face ID. Isso torna mais difícil para os hackers obterem acesso aos seus dados pessoais sem a sua senha.

A expolit não tem solução

O Team Pangu encontrou uma vulnerabilidade “não compatível” no chip Secure Enclave Processor (SEP) em iPhones. https://t.co/9oJYu3k8M4

- Jin Wook Kim (@wugeej) 29 de julho de 2020

Agora Membros da equipe Pangu encontraram uma exploração no chip Enclave Seguro da Apple que pode levar à quebra da criptografia de chaves de segurança privadas. O mau é que a vulnerabilidade foi encontrada no hardware e não no software. Portanto, provavelmente não há nada que a Apple possa fazer para consertar em dispositivos que já foram enviados.

Estes são os dispositivos que atualmente possuem o chip Enclave Seguro:

- iPhone 5s e versões posteriores

- iPad (5ª geração) e posteriores. Ar, mini 2 e Pro.

- Computadores Mac com chip T1 ou T2

- Apple TV HD (4ª geração) e posterior

- Apple Watch Série 1 e posterior

- HomePod

Nem tudo está ruim. Lembre-se de que explorações como essa geralmente exigem que você o hacker tem acesso físico ao dispositivo para obter quaisquer dados, portanto, é improvável que alguém consiga acessar seu dispositivo remotamente.

Vamos ver se quando você copia uma notícia, você copia bem, que não só não coloca a fonte, mas ainda por cima você nem a leu na íntegra.