Мац рачунари (иПхоне такође) са Тоуцх ИД-ом или Фаце ИД-ом користе посебан процесор за обраду ваших биометријских информација. Зове се Сецуре Енцлаве, је у основи цео комад опреме сам по себи и нуди низ безбедносних карактеристика. Зато је пронађени подвиг толико важан.

Шта је Сецуре Енцлаве?

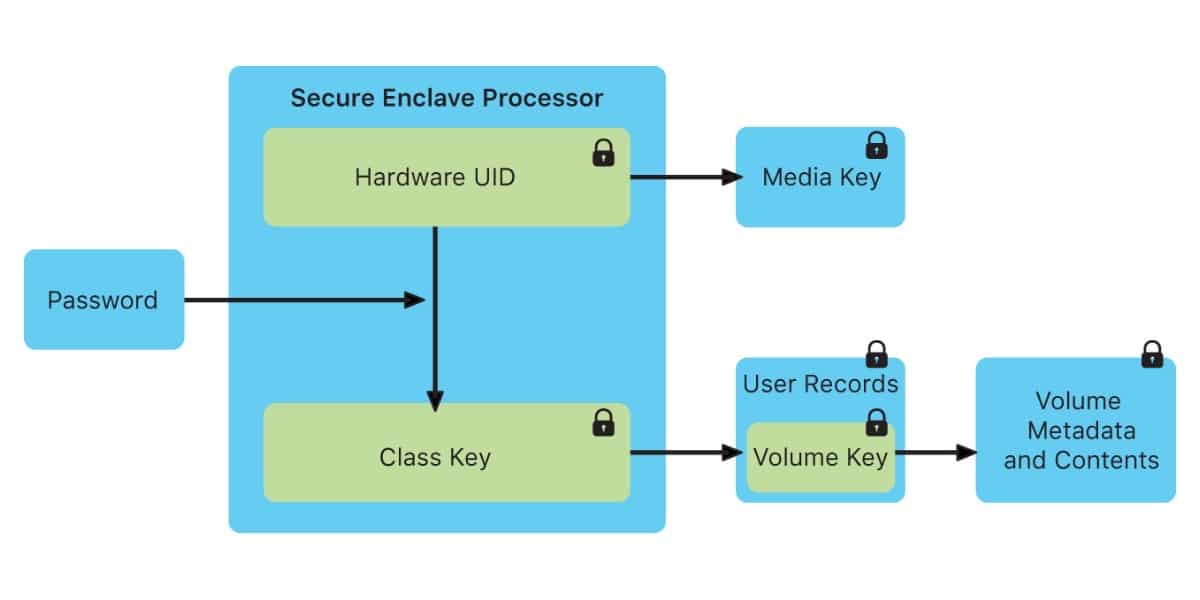

Сигурна енклава чизме одвојено од остатка уређаја. Покреће сопствено микрокернел, којем ваш оперативни систем или било који програм који ради на вашем уређају није директно доступан.

Такође је одговоран за чувајте кључеве којима управљате осетљиве податке као што су лозинке, ваша кредитна картица коју користи Аппле Паи, па чак и ваш биометријски ИД да бисте омогућили Тоуцх ИД и Фаце ИД. То отежава хакерима приступ вашим личним подацима без ваше лозинке.

Експолит нема решење

Тим Пангу је пронашао „непоправљиву“ рањивост на чипу Сецуре Енцлаве Процессор (СЕП) у иПхоне уређајима. https://t.co/9oJYu3k8M4

— Јин Воок Ким (@вугееј) Јула КСНУМКС, КСНУМКС

Сада, Пангу чланови тима су пронашли експлоатацију у Аппле-овом чипу Сецуре Енцлаве који би могао да доведе до разбијања шифровања приватних безбедносних кључева. Лоша ствар је рањивост је пронађена у хардверу а не у софтверу. Тако да Аппле вероватно ништа не може да уради да то поправи на уређајима који су већ испоручени.

Ово су уређаји који тренутно имају чип Сецуре Енцлаве:

- иПад КСНУМКСс и касније верзије

- iPad (5. генерација) и касније. Аир, мини 2 и Про.

- Рачунари Мац са Т1 или Т2 чипом

- Аппле ТВ ХД (4. генерација) и касније

- Apple Watch Серија 1 и касније

- HomePod

Није све лоше. Имајте на уму да овакве експлоатације обично захтевају од вас хакер има физички приступ уређају да бисте добили било какве податке, тако да је мало вероватно да ће неко моћи да приступи вашем уређају са даљине.

Да видимо да ли када копирате неку вест, да ли је исправно копирате, јер не само да не наводите извор, већ да ствар буде гора, нисте је ни прочитали у целини.